جلسه ی پنجم

با سلام و خسته نباشید بر شما عزیزان . در اول از صبر شما تشکر میکنم که تا به ایجا بوده. در این قسمت به بعد

آموزش باگ ها جهت نفوذ به تارگت ها رو قرار میدم . اولین باگی که در این آموزش شروع میشه باگ مشهوره

SQL Injection میباشد که یکی از خطرناک ترین باگ هاست. دقت داشته باشید به دلیل مشهور بودنشن خیلی ها این باگ

رو پچ کردن ولی خب سایت های زیادی هست که هنوز این باگ رو داره .

این باگ از اشتباهات برنامه نویسان وب و صفحه هات وب به وجود میاد.

در SQL دیتابیس های زیادی هست که از مشهورترین آنها میشه به :

MySQL , MsSQL , orcal , Acces

اشاره کرد.

ما در این تاپیک به آموزش حملات به دیتابیس MySQL میپردازیم.

خب کارهای ما در این نوع حمله به شرح زیر میباشد.

1. پیدا کردن سایت آسیب پذیر

2. تست آسیب پذیری

3. پیدا کردن ستون های دیتابیس

4. پیدا کردن جدول یا تیبل آسیب پذیر

5. پیدا کردن ورژن دیتابیس

6. پیدا کردن تیبل های دیتابیس

7. پیدا کردن یوزرنیم و پسورد ادمین

8. ورود به سایت و دیفیس کردن اون

کلیپ های آموزشی به ترتیب بالا قرار میگیره .

خب 1 :

برای پیدا کردن سایت آسیب پذیر میتونیم از دورک ها استفاده کنیم.

برای تست آسیب پذیری میتوان از 2 روش :

1. کارکتری

2. علمی

استفاده کرد.به نام خدا

جلسه ی پنجم

با سلام و خسته نباشید بر شما عزیزان . در اول از صبر شما تشکر میکنم که تا به ایجا بوده. در این قسمت به بعد

آموزش باگ ها جهت نفوذ به تارگت ها رو قرار میدم . اولین باگی که در این آموزش شروع میشه باگ مشهوره

SQL Injection میباشد که یکی از خطرناک ترین باگ هاست. دقت داشته باشید به دلیل مشهور بودنشن خیلی ها این باگ

رو پچ کردن ولی خب سایت های زیادی هست که هنوز این باگ رو داره .

این باگ از اشتباهات برنامه نویسان وب و صفحه هات وب به وجود میاد.

در SQL دیتابیس های زیادی هست که از مشهورترین آنها میشه به :

MySQL , MsSQL , orcal , Acces

اشاره کرد.

ما در این تاپیک به آموزش حملات به دیتابیس MySQL میپردازیم.

خب کارهای ما در این نوع حمله به شرح زیر میباشد.

1. پیدا کردن سایت آسیب پذیر

2. تست آسیب پذیری

3. پیدا کردن ستون های دیتابیس

4. پیدا کردن جدول یا تیبل آسیب پذیر

5. پیدا کردن ورژن دیتابیس

6. پیدا کردن تیبل های دیتابیس

7. پیدا کردن یوزرنیم و پسورد ادمین

8. ورود به سایت و دیفیس کردن اون

کلیپ های آموزشی به ترتیب بالا قرار میگیره .

خب 1 :

برای پیدا کردن سایت آسیب پذیر میتونیم از دورک ها استفاده کنیم.

برای تست آسیب پذیری میتوان از 2 روش :

1. کارکتری

2. علمی

استفاده کرد.

هک

هک  برنامه های پولی بازار

برنامه های پولی بازار دانلود آهنگ جدید امیر تتلو به نام جفت شیش

دانلود آهنگ جدید امیر تتلو به نام جفت شیش جدیدترین عکس های بازیگران سریال ماه و خورشید

جدیدترین عکس های بازیگران سریال ماه و خورشید عکس های بنیامین بهادری در پشت صحنه برنامه بعضیا شب یلدا

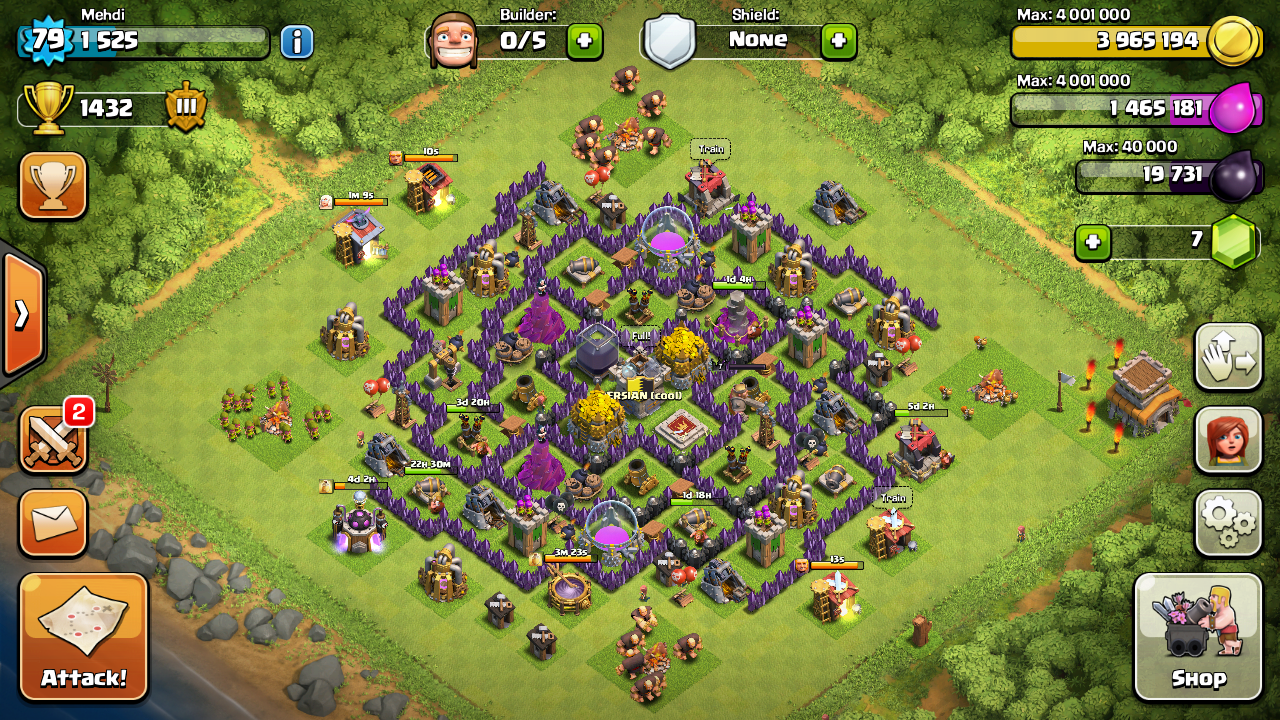

عکس های بنیامین بهادری در پشت صحنه برنامه بعضیا شب یلدا  دانلود Clash of Clans 6.407 – بازی آنلاین جنگ قبیله ها اندروید + نسخه مود

دانلود Clash of Clans 6.407 – بازی آنلاین جنگ قبیله ها اندروید + نسخه مود دانلود Bazaar 5.2.0 جدیدترین نسخه برنامه بازار برای آندروید

دانلود Bazaar 5.2.0 جدیدترین نسخه برنامه بازار برای آندروید بازی باب اسنفجی SpongeBob Moves In 4.21.03 – آیفون ، آیپد و آیپاد

بازی باب اسنفجی SpongeBob Moves In 4.21.03 – آیفون ، آیپد و آیپاد دانلود اهنگ جدید امیر تتلو به نام اون الان حالش خوبه

دانلود اهنگ جدید امیر تتلو به نام اون الان حالش خوبه